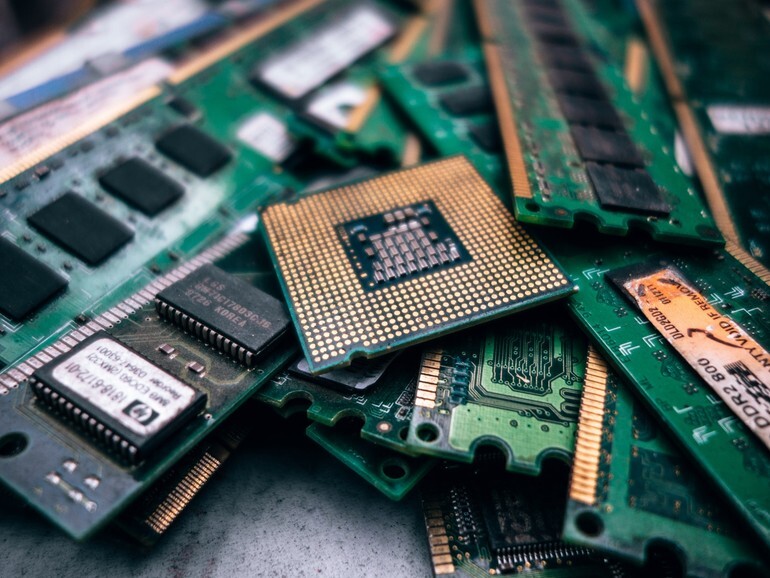

Die neuen Bedrohungen werden „Downfall“ und „Inception“ genannt und basieren auf ähnlichen Schwachstellen wie die Meltdown und Spectre, die vor einigen Jahren bekannt und massiv ausgenutzt wurden. Die Sicherheitslücken werden beiden als „mittelschwer“ eingestuft. Nur Downfall betrifft Intel-Chips und damit auch ältere Macs, die noch keine Apple-Silicon-Prozessoren verwenden.

Sowohl Intel als auch AMD haben bereits so genannte Mikrocode-Update und erste Entwarnungen herausgegeben. Demnach sind bisher keine Exploits für Downfall oder Infektion bekannt. Es ist jedoch wichtig, dass die Hersteller – so also auch Apple – ihre eigenen Updates herausgeben, um die Probleme zu beheben.

Problem schon 2022 gemeldet

Interessant ist, wie lange Intel und AMD die Lücken geheim halten konnten. Laut dem Google-Sicherheitsforscher Daniel Moghimi hat er schon vor einem Jahr die Hinweise an die Chip-Entwickler gesendet. Die Downfall-Lücke wird daher auch unter der Bezeichnung „CVE-2022-40982“ geführt, also als Problem aus dem Jahr 2022.

„Die Schwachstelle wird durch Speicheroptimierungsfunktionen in Intel-Prozessoren verursacht, die unbeabsichtigt interne Hardwareregister für Software offenlegen. Dies ermöglicht es nicht vertrauenswürdiger Software, auf Daten zuzugreifen, die von anderen Programmen gespeichert wurden und normalerweise nicht zugänglich sein sollten. Ich entdeckte, dass die Gather-Anweisung, die den Zugriff auf verstreute Daten im Speicher beschleunigen soll, den Inhalt der internen Vektorregisterdatei während der spekulativen Ausführung preisgibt. Um diese Schwachstelle auszunutzen, habe ich die Techniken Gather Data Sampling (GDS) und Gather Value Injection (GVI) eingeführt. Weitere Einzelheiten finden Sie in dem Papier, das ich darüber geschrieben habe.“

Moghimi erläuterte auch, dass Downfall ein „Nachfolger“ der Meltdown-Schwachstelle ist, da beide auf spekulativer Ausführung beruhen, um betroffene Systeme zu infiltrieren. Laut Intel sind alle Prozessoren, die auf Skylake, Kaby Lake, Whiskey Lake, Ice Lake, Comet Lake, Coffee Lake, RocketLake und Tiger Lake basieren, von Downfall betroffen. Im Grund sind fast alle Chips, die ab dem Jahr 2015 produziert wurden, betroffen.

Intels neueste Chips der 12. und 13. Generation, die auf Alder Lake und Raptor Lake basieren, sind jedoch nicht betroffen. Auch die Low-End-CPUs Celeron, Pentium und Apollo gehören nicht dazu.

Weg von Intel, hin zum Apple-M-Chip

Dennoch sind diese weitverbreiteten Schwachstellen eine Erinnerung daran, dass Apple bei der Wahl seiner Prozessoren von Intel abgerückt ist. Das Unternehmen setzt jetzt ausschließlich auf Apple-Silizium. Das heißt aber nicht, dass man ganz von derartigen Schwachstellen befreit ist. Das Risiko ist aber nach dem derzeitigen Wissensstand wesentlich geringer.

Dennoch ist nun vielleicht ein guter Zeitpunkt, um auf einen Apple-M-Prozessor umzusteigen. Informationen, ob von Apple noch ein separates Update erfolgen wird, oder ob die nötigen Abminderungen bereits in einem der jüngsten Sicherheits-Updates enthalten waren, sind derzeit nicht bekannt.

Diskutiere mit!

Hier kannst du den Artikel "Neue Intel-CPU-Schwachstelle „Downfall“: Wie sicher bist du jetzt am Mac? " kommentieren. Melde dich einfach mit deinem maclife.de-Account an oder fülle die unten stehenden Felder aus.

Hmmm. Hiess es nicht einmal Apple Systeme seien sicher und man bräuchte keinen Virenscanner uswundsofort. Wenn die erste M Lücke gefunden ist könnte es also dirchaus sein daß eine Welt zusammenbricht. Vor allem wenn sie nicht patchbar wäre.

Vor ca. 10 Jahren hatte ich mich mal dazu hinreißen lassen, einen VirusChecker zu installieren. Dann begannen die Probleme. Erst kleinere, dann Schlimmeres. Apple Support fragte als erstes, ob ich n VirusChecker installiert hätte. Ich sollte ihn deinstallieren. Gesagt, getan. Und siehe: alles lief wieder, wie gewohnt. Das war mir eine Lehre.

Lasst Euch nicht verrückt machen!